Реферат: Безопасность Internet

Реферат: Безопасность Internet

Один из способов определить результат попытки взлома брандмауэрной защиты — проверить состояние вещей в так называемых зонах риска. Если сеть подсоединена к Internet без брандмауэра, объектом нападения станет вся сеть. Такая ситуация сама по себе не предполагает, что сеть становится уязвимой для каждой попытки взлома. Однако если она подсоединяется к общей небезопасной сети, администратору придется обеспечивать безопасность каждого узла отдельно. В случае образования бреши в брандмауэре зона риска расширяется и охватывает всю защищенную сеть. Взломщик, получивший доступ к входу в брандмауэр, может прибегнуть к методу "захвата островов" и, пользуясь брандмауэром как базой, охватить всю локальную сеть. Подобная ситуация все же даст слабую надежду, ибо нарушитель может оставить следы в брандмауэре, и его можно будет разоблачить. Если же брандмауэр полностью выведен из строя, локальная сеть становится открытой для нападения из любой внешней системы, и определение характера этого нападения становится практически невозможным.

В общем, вполне возможно рассматривать брандмауэр как средство сужения зоны риска до одной точки повреждения. В определенном смысле это может показаться совсем не такой уж удачной идеей, ведь такой подход напоминает складывание яиц в одну корзину. Однако практикой подтверждено, что любая довольно крупная сеть включает, по меньшей мере, несколько узлов, уязвимых при попытке взлома даже не очень сведущим нарушителем, если у него достаточного для этого времени. Многие крупные компании имеют на вооружении организационную политику обеспечения безопасности узлов, разработанную с учетом этих недостатков. Однако было бы не слишком разумным целиком полагаться исключительно на правила. Именно с помощью брандмауэра можно повысить надежность узлов, направляя нарушителя в такой узкий тоннель, что появляется реальный шанс выявить и выследить его, до того как он наделает бед. Подобно тому, как средневековые замки обносили несколькими стенами, в нашем случае создается взаимоблокирующая защита.

Почему брандмауэр?

Через Internet нарушитель может:

· вторгнуться во внутреннюю сеть предприятия и получить несанкционированный доступ к конфиденциальной информации;

· незаконно скопировать важную и ценную для предприятия информацию;

· получить пароли, адреса серверов, а подчас и их содержимое;

· входить в информационную систему предприятия под именем зарегистрированного пользователя и т.д.

С помощью полученной злоумышленником информации может быть серьезно подорвана конкурентоспособность предприятия и доверие его клиентов.

Существует много видов защиты в сети, но наиболее эффективный способ зашиты объекта от нападения, одновременно позволяющий пользователям иметь некоторый доступ к службам Internet, заключается в построении брандмауэра. Чтобы брандмауэр был достаточно эффективным, необходимо тщательно выбрать его конфигурацию, установить и поддерживать.

Брандмауэры представляют собой аппаратно - программный подход, который ограничивает доступ за счет принудительного прокладывания всех коммуникаций, идущих из внутренней сети в Internet, из Internet во внутреннюю сеть, через это средство защиты. Брандмауэры позволяют также защищать часть вашей внутренней сети от остальных её элементов. Аппаратные средства и программное обеспечение, образующие брандмауэр, фильтруют весь трафик и принимают решение: можно ли пропустить этот трафик – электронную почту, файлы, дистанционную регистрацию и другие операции. Организации устанавливают конфигурацию брандмауэров разными способами. На некоторых объектах брандмауэры полностью блокируют доступ в Internet и из неё, а на других ограничивают доступ таким образом, что только одна машина или пользователь может соединяться через Internet с машинами за пределами внутренней сети. Иногда реализуются более сложные правила, которые включают проверку каждого сообщения, направленного из внутренне сети во внешнюю, чтобы убедится в соответствии конкретным требованиям стратегии обеспечения безопасности на данном объекте. Несмотря на эффективность в целом, брандмауэр не обеспечивает защиту от собственного персонала или от злоумышленника, уже преодолевшего это средство сетевой защиты.

Межсетевой экран как средство от вторжения из Internet

Ряд задач по отражению наиболее вероятных угроз для внутренних сетей способны решать межсетевые экраны, В отечественной литературе до последнего времени использовались вместо этого термина другие термины иностранного происхождения: брандмауэр и firewall. Вне компьютерной сферы брандмауэром (или firewall) называют стену, сделанную из негорючих материалов и препятствующую распространению пожара. В сфере компьютерных сетей межсетевой экран представляет собой барьер, защищающий от фигурального пожара - попыток злоумышленников вторгнуться во внутреннюю сеть для того, чтобы скопировать, изменить или стереть информацию либо воспользоваться памятью или вычислительной мощностью работающих в этой сети компьютеров. Межсетевой экран призван обеспечить безопасный доступ к внешней сети и ограничить доступ внешних пользователей к внутренней сети.

Межсетевой экран (МЭ) - это система межсетевой защиты. позволяющая разделить общую сеть на две части или более и реализовать набор правил, определяющих условия прохождения пакетов с данными через границу из одной части общей сети в другую. Как правило, эта граница проводится между корпоративной (локальной) сетью предприятия и глобальной сетью Internet, хотя ее можно провести и внутри корпоративной сети предприятия. МЭ пропускает через себя весь трафик, принимая для каждого проходящего пакета решение - пропускать его или отбросить. Для того чтобы МЭ мог осуществить это ему необходимо определить набор правил фильтрации.

Обычно межсетевые экраны защищают внутреннюю сеть предприятия от "вторжений" из глобальной сети Internet, однако они могут использоваться и для защиты от "нападений" из корпоративной интрасети, к которой подключена локальная сеть предприятия. Ни один межсетевой экран не может гарантировать полной защиты внутренней сети при всех возможных обстоятельствах. Однако для большинства коммерческих организаций установка межсетевого экрана является необходимым условием обеспечения безопасности внутренней сети. Главный довод в пользу применения межсетевого экрана состоит в том, что без него системы внутренней сети подвергаются опасности со стороны слабо защищенных служб сети Internet, а также зондированию и атакам с каких-либо других хост-компьютеров внешней сети.

![]()

![]()

![]()

![]()

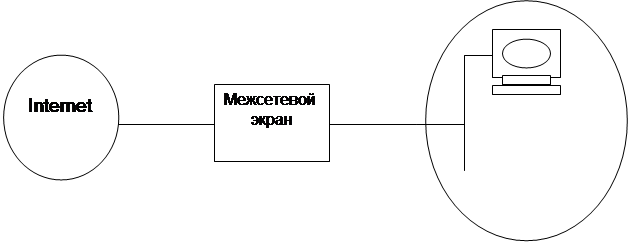

Локальная сеть Локальная сеть. Схема установления межсетевого экрана

Проблемы недостаточной информационной безопасности являются "врожденными" практически для всех протоколов и служб Internet. Большая часть этих проблем связана с исторической зависимостью Internet от операционной системы UNIX. Известно, что сеть Arpanet (прародитель Internet) строилась как сеть, связывающая исследовательские центры, научные, военные и правительственные учреждения, крупные университеты США. Эти структуры использовали операционную систему UNIX в качестве платформы для коммуникаций и решения собственных задач. Поэтому особенности методологии программирования в среде UNIX и ее архитектуры наложили отпечаток на реализацию протоколов обмена и политики безопасности в сети. Из-за открытости и распространенности система UNIX стала любимой добычей хакеров. Поэтому совсем не удивительно, что набор протоколов TCP/IP, который обеспечивает коммуникации в глобальной сети Internet и в получающих все большую популярность интрасетях, имеет "врожденные" недостатки защиты. То же самое можно сказать и о ряде служб Internet.

Набор протоколов управления передачей сообщений в Internet (Transmission Control Protocol/Internet Protocol - TCP/IP) используется для организации коммуникаций в неоднородной сетевой среде, обеспечивая совместимость между компьютерами разных типов. Совместимость - одно из основных преимуществ TCP/IP, поэтому большинство локальных компьютерных сетей поддерживает эти протоколы. Кроме того, протоколы TCP/IP предоставляют доступ к ресурсам глобальной сети Internet. Поскольку TCP/IP поддерживает маршрутизацию пакетов, он обычно используется в качестве межсетевого протокола. Благодаря своей популярности TCP/IP стал стандартом де фактора для межсетевого взаимодействия.

В заголовках пакетов TCP/IP указывается информация, которая может подвергнуться нападениям хакеров. В частности, хакер может подменить адрес отправителя в своих "вредоносных" пакетах, после чего они будут выглядеть, как пакеты, передаваемые авторизированным клиентом.

Отмечу "врожденные слабости" некоторых распространенных служб Internet.

Простой протокол передачи электронной почты (Simple Mail Transfer Protocol - SMTP) позволяет осуществлять почтовую транспортную службу Internet. Одна из проблем безопасности, связанная с этим протоколом, заключается в том, что пользователь не может проверить адрес отправителя в заголовке сообщения электронной почты. В результате хакер может послать во внутреннюю сеть большое количество почтовых сообщений, что приведет к перегрузке и блокированию работы почтового сервера.