Реферат: Обеспечение системы документооборота

Реферат: Обеспечение системы документооборота

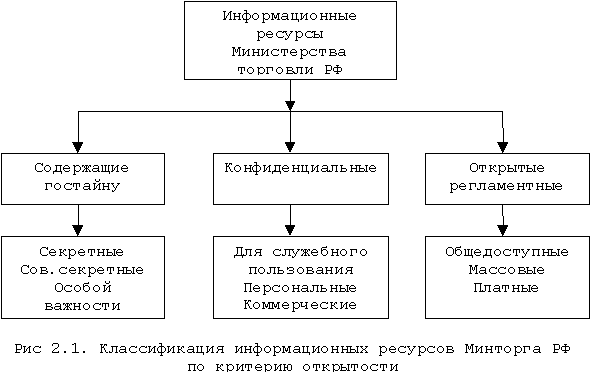

В результате разрешения соответствующего должностного лица регламентные документы министерства могут стать либо общедоступными, либо платными, либо массовыми. Не обязательно получать разрешение на каждый конкретный документ, поскольку на некоторые группы документов в Минторге может быть установлен регламент, позволяющий без обращения к должностному лицу относить документы к той или иной категории открытости. Служебные документы ограниченного распространения должны иметь пометку "Для служебного пользования" или "Коммерческий". Необходимость проставления пометок на документах и изданиях, содержащих служебную информацию ограниченного распространения, определяется исполнителем и должностным лицом, подписывающим, или утверждающим документ.

Доступ к открытым информационным ресурсам законодательством РФ не ограничен. Однако часть из них (открытые платные ИР), в связи с необходимостью поддержания этих ресурсов в актуальном состоянии, затратами, связанными с их хранением и распространением и т.д. предоставляются пользователям за плату.

Таким образом, для решения поставленной задачи необходимо создать концепцию безопасности СД МТ, на основе которой будет создана система защиты информации (СЗИ), реализующая ряд программных и организационных мер по предотвращению несанкционированных действий по уничтожению, искажению, подделке, хищению или блокированию информации, сохранению коммерческой и государственной тайны, обеспечению конфиденциальности документированной информации. Степень защиты определяется требованиями заказчика по уровню конфиденциальности данных циркулирующих в системе.

Реализация СЗИ СД МТ подразумевает под собой использование как стандартных средств защиты информации, предоставляемых программным обеспечением, входящим в состав ее компонент, так и создание специального программного обеспечения, которое призвано дополнить стандартные возможности и увеличить степень защиты информации. Кроме того СЗИ может включать в себя ряд административно-организационных мер.

2.1.2. Модель нарушителя в СД МТ

Безусловно, при построении защищенного компьютерного комплекса, значительные усилия приходится направлять на создание средств защиты от НСД. Поскольку невозможно разрабатывать эти средства без определения того, от кого обеспечивается защита, вводится понятие модели нарушителя – “абстрактное (неформализованное) описание нарушителя. Перечень правил, определяющих ограничения, исходя из которых анализируются возможные действия нарушителя”.

В разрабатываемой системе угрозы разрушения информационных массивов или несанкционированного доступа к данным могут возникнуть из двух источников внешнего, то есть со стороны пользователя СД МТ, и внутреннего, то есть исходящие от злоумышленника, пытающегося проникнуть в систему из вне. Исходя из этого, представляется целесообразным рассмотрение двух типов нарушителей, обладающих различными характеристиками, которые за счет своих умышленных или неумышленных действия могут нанести урон целостности системы или получить доступ к конфиденциальным данным.

Итак предполагается, что внутренний пользователь:

· хорошо разбирается во всех документированных возможностях ОС и пользовательского ПО и обладает программистскими навыками;

· не знает об недокументированных особенностях функционирования ОС;

· не знает об возможных программных закладках, оставленных разработчиками в пользовательском и системном ПО;

· не обладает спецсредствами для фиксации электромагнитного излучения, создаваемого компьютерами других пользователей, а также не обладает возможностью встраивать физические закладки в рабочие места других пользователей;

· не может узнать пароль администратора системы.

В свою очередь считается, что внешний нарушитель:

· не обладает спецсредствами для улавливания электромагнитного излучения, создаваемого СВТ работающих в составе СД МТ, он также не обладает оптическими и звуковыми приборами, позволяющими получить несанкционированный доступ к системе;

· лишен возможности проводить активные мероприятия по установке подслушивающих устройств и камер слежения;

· является опытным программистом хорошо знакомым с сетевыми протоколами и недокументированными возможностями ОС, способен к написанию компьютерных вирусов типа “Троянский конь”, макровирусов.

Данные допущения выработаны на основе обследования объекта автоматизации, а также требований, предъявляемых заказчиком к системе СД МТ. Именно исходя из них, необходимо определять комплекс мер по защите информации, на основе которых будет создаваться СЗИ.

2.1.3. Выбор классов защищенности информации от НСД

Согласно руководящему документу “Автоматизированные системы защита от несанкционированного доступа к информации (классификация автоматизированных систем и требования по защите информации)” Гостехкомиссии России устанавливается девять классов защищенности АС от НСД к информации. Каждый класс характеризуется определенной минимальной совокупностью требований по защите. Классы подразделяются на три группы, отличающиеся особенностями обработки информации в АС. В пределах каждой группы соблюдается иерархия требований по защите в зависимости от ценности (конфиденциальности) информации и, следовательно, иерархия классов защищенности АС.

К числу определяющих признаков, по которым производится группировка АС в различные классы, относятся:

· наличие в АС информации различного уровня конфиденциальности;

· уровень полномочий субъектов доступа АС на доступ к конфиденциальной информации;

· режим обработки данных в АС: коллективный или индивидуальный.

Разбитие классов на группы производится следующим образом. Третья группа классифицирует АС, в которых работает один пользователь, допущенный ко всей информации АС, размещенной на носителях одного уровня конфиденциальности. Группа содержит два класса 3Б и 3А. Вторая группа классифицирует АС, в которых пользователи имеют одинаковые права доступа (полномочия) ко всей информации АС, обрабатываемой и (или) хранимой на носителях различного уровня конфиденциальности. Группа содержит два класса 2Б и 2А. Первая группа классифицирует многопользовательские АС, в которых одновременно обрабатывается и (или) хранится информация разных уровней конфиденциальности и не все пользователи имеют право доступа ко всей информации АС. Группа содержит пять классов 1Д, 1Г, 1В, 1Б и 1А.

В общем случае, комплекс программно-технических средств и организационных (процедурных) решений по защите информации от НСД реализуется в рамках системы защиты информации от НСД, условно состоящей из следующих четырех подсистем:

· управления доступом;

· регистрации и учета;

· криптографической;

· обеспечения целостности.

Состав данных подсистем приведен на рисунке 2.2.

Проведенный анализ информации, обрабатываемой в СД МТ, а также возможных угроз безопасности системы и описанная модель нарушителя, позволяют выбрать класс 1В по защите от НСД к информации, согласно РД Гостехкомиссии России, поскольку:

· СД МТ – это иерархическая, многопользовательская система, в которой одновременно обрабатывается и хранится информация разных уровней конфиденциальности и не все пользователи имеют право доступа ко всей информации;

· информация циркулирующая в СД МТ не относится к категории закрытой, поскольку рассматриваемая система оперирует с информацией общедоступной и конфиденциальной (для служебного пользования).

Согласно упомянутому РД Гостехкомиссии России, для разработки АС подлежащей защите от НСД по классу 1В необходимо использовать сертифицированные СВТ не ниже 4 класса.

Классификация СВТ по уровню защищенности от НСД к информации на базе перечня показателей защищенности и совокупности описывающих их требований устанавливается в другом РД Гостехкомиссии России – "Средства вычислительной техники, защита от несанкционированного доступа к информации, показатели защищенности от НСД к информации". Под СВТ в данном документе понимается совокупность программных и технических элементов систем обработки данных, способных функционировать самостоятельно или в составе других систем.

Таблица. 2.1.

|

Наименование |

Класс защищенности показателя |

||||||||||

|

6 |

5 |

4 |

3 |

2 |

1 |

||||||

| Дискреционный принцип контроля доступа | + | + | + | = | + | = | |||||

| Мандатный принцип контроля доступа | - | - | + | = | = | = | |||||

| Очистка памяти | - | + | + | + | = | = | |||||

| Изоляция модулей | - | - | + | = | + | = | |||||

| Маркировка документов | - | - | + | = | = | = | |||||

| Защита ввода и вывода на отчуждаемый физический носитель информации | - | - | + | = | = | = | |||||

| Сопоставление пользователя с устройством | - | - | + | = | = | = | |||||

| Идентификация и аутентификация | + | = | + | = | = | = | |||||

| Гарантии проектирования | - | + | + | + | + | + | |||||

| Регистрация | - | + | + | + | = | = | |||||

| Взаимодействие пользователя с КСЗ | - | - | - | + | = | = | |||||

| Надежное восстановление | - | - | - | + | = | = | |||||

| Целостность КСЗ | - | + | + | + | = | = | |||||

| Контроль модификации | - | - | - | - | + | = | |||||

| Контроль дистрибуции | - | - | - | - | + | = | |||||

| Гарантии архитектуры | - | - | - | - | - | + | |||||

| Тестирование | + | + | + | + | + | = | |||||

| Руководство пользователя | + | = | = | = | = | = | |||||

| Руководство по КСЗ | + | + | = | + | + | = | |||||

| Тестовая документация | + | + | + | + | + | = | |||||

| Конструкторская (проектная) документация | + | + | + | + | + | + | |||||

Данный РД предусматривает семь классов защищенности СВТ от НСД. Перечень показателей по классам защищенности СВТ приведен в таблице 2.1. Приведенные в таблице наборы требований к показателям каждого класса являются минимально необходимыми. Используемые обозначения: "-" нет требований к данному классу; "+" новые или дополнительные требования, "=" требования совпадают с требованиями к СВТ предыдущего класса.

Страницы: 1, 2, 3, 4, 5, 6, 7, 8, 9, 10, 11, 12, 13, 14, 15, 16, 17, 18, 19, 20, 21