Курсовая работа: Разработка защиты на вход в компьютерную сеть

Курсовая работа: Разработка защиты на вход в компьютерную сеть

В качестве оптимального значения числа кэшируемых ресурсов имеет смысл задавать максимальное значение числа дисковых и принтерных ресурсов сервера, используемых одновременно. Например, для сервера с 30 пользователями, имеющему три диска и два принтера, целесообразно задать 5 кэшируемых ресурсов. Увеличение числа кэшируемых ресурсов сверх реально используемых не дает никакого эффекта, но ведет к дополнительному расходу памяти.

Кэш поиска

Этот параметр используется для задания размера кэш-буфера, служащего для хранения информации об указателях позиций в файлах при произвольном доступе к ним. По умолчанию кэш поиска НЕ ИСПОЛЬЗУЕТСЯ. Изменение этого параметра позволяет увеличить скорость при произвольном доступе к файлам, увеличивая, тем самым, скорость обработки сетевых запросов.

Чем больше памяти вы выделите для кэширования поиска, тем сильнее возрастет производительность при доступе к большим файлам. Например, при работе с большими базами данных разумно задать кэш поиска размером 64К.

Удержание блокировки

Этот параметр управляет режимом задержки блокировки записей и позволяет задать время, в течение которого сервер будет удерживать запрос на блокировку записей, которые уже заблокированы другим процессом. После освобождения заблокированной записи сервер позволяет заблокировать ее ожидающему процессу. Такая возможность позволяет увеличить производительность сервера, поскольку не требуется постоянно повторять запросы на блокировку.

По умолчанию режим удержания запросов на блокировку включен со

временем удержания 9 секунд. В большинстве случаев такой режим является оптимальным, однако для многопользовательских баз данных имеет смысл поэкспериментировать с подбором времени удержания. Например, для сервера с 30 пользователями, имеющими доступ к большой базе данных разумно установить время удержания 32 секунды.

Между предприятием «Datalife» и удаленным офисом ведется активынй документооборот, обмен данными и информацией. Передача данных осуществляется по незащищенным каналам через интернет. Для защиты данных используется VPN- Virtual Private Network.

Технология VPN. Виртуальной защищенной сетью VPN называют объединение локальных сетей и отдельных компьютеров через открытую внешнюю среду передачи информации в единую виртуальную корпоративную сеть, обеспечивающую безопасность циркулирующих данных. Виртуальная защищенная сеть VPN формируется путем построения виртуальных защищенных каналов связи, создаваемых на базе открытых каналов связи общедоступной сети. Эти виртуальные защищенные каналы связи называются туннелями VPN. Сеть VPN позволяет с помощью туннелей VPN соединить центральный офис, офисы филиалов, офисы бизнес-партнеров и удаленных пользователей и безопасно передавать информацию через Интернет.

Туннель VPN представляет собой соединение, проведенное через открытую сеть, по которому передаются криптографически защищенные пакеты сообщений виртуальной сети. Защита информации в процессе ее передачи по туннелю VPN основана:

· на аутентификации взаимодействующих сторон;

· криптографическом закрытии (шифровании) передаваемых данных;

· проверке подлинности и целостности доставляемой информации.

Для этих функций характерна взаимосвязь друг с другом. При их реализации используются криптографические методы защиты информации. Эффективность такой защиты обеспечивается за счет совместного использования симметричных и асимметричных криптографических систем. Туннель VPN, формируемый устройствами VPN, обладает свойствами защищенной выделенной линии, которая развертывается в рамках общедоступной сети, например Интернета. Устройства VPN могут играть в виртуальных частных сетях роль VPN-клиента, VPN-сервера или шлюза безопасности VPN.

Открытая внешняя среда передачи информации включает как каналы скоростной передачи данных, в качестве которой используется сеть Интернет, так и более медленные общедоступные каналы связи, в качестве которых обычно применяются каналы телефонной сети. Эффективность виртуальной частной сети VPN определяется степенью защищенности информации, циркулирующей по открытым каналам связи [3].

Существующая сетевая инфраструктура корпорации может быть подготовлена к использованию VPN как с помощью программного, так и с помощью аппаратного обеспечения.

Комплекс кодирования межсетевых потоков "Тропа-Джет" предназначен для обеспечения конфиденциальности и целостности корпоративных данных, передаваемых по каналам связи общего пользования, в том числе через Интернет.

Комплекс "Тропа-Джет" позволяет создавать виртуальную защищенную сеть (VPN) с помощью фильтрации, кодирования и маршрутизации информационных потоков между географически удаленными локальными сетями. Для обеспечения надежного и непрерывного функционирования "Тропа-Джет" решает задачи генерации, регистрации, хранения, распределения и сопровождения ключей кодирования, а также может осуществлять мониторинг и управление межсетевыми потоками.

"Тропа-Джет" реализует функции кодирования межсетевых информационных потоков в сетях передачи данных протокола TCP/IP. Протокол туннелирования сетевых пакетов соответствует стандартам IETF IPsec. Отличительной особенностью комплекса "Тропа-Джет" является возможность обеспечить гарантированное качество прикладных сервисов, чувствительных к величинам временных задержек. Требуемая полоса пропускания для приложения обеспечивается следующим образом: передаваемые сетевые пакеты классифицируются по типу предоставляемого сервиса и на основании присвоенной категории устанавливается приоритет трафика.

"Тропа-Джет" может применяться как самостоятельно, так и в сочетании с межсетевыми экранами, средствами контекстного анализа и средствами антивирусной защиты, что позволяет создать комплексное решение по защите информационной системы предприятия. Основные модули комплекса "Тропа-Джет" - Центр генерации ключей, Центр распределения ключей и Шлюз кодирования - функционируют под управлением операционной системы Solaris на аппаратной платформе SPARC или Intel (ОС Solaris производства компании Sun Microsystems). Модуль Мобильный клиент функционирует под управлением ОС Windows 98/2000. Комплекс "Тропа-Джет" может работать на каналах с различной пропускной способностью, начиная от обычных телефонных линий и заканчивая скоростными каналами до 100 Мбит.

ВЫВОДВ результате выполнения данной курсовой работы в соответствии с вариантом задания была спроектирована и разработана система защиты информации в КС.

В ходе работы была проанализирована компьютерная сеть предприятия: общая характеристика, ее составные части, организация передачи данных и предоставляемые полномочия сотрудников на работу с информацией в соответствии с их должностными обязательствами. На основе полученных данных была составлена модель нарушителя и модель угроз, что позволили оценить риск реализации той или иной угрозы и ущерб, нанесенный предприятию. Весь анализ произведен в системе.

В конечном итоге, была спроектирована и разработана система защиты информации в компьютерной сети с рекомендациями по внедрению аппаратных средств обеспечения безопасности информации.

ПЕРЕЧЕНЬ ССЫЛОК

а) законы, нормативные документы, постановления и т.д.:

1 ДСТСЗІ Наказ від від 28.05.1999 р. № 26 про введення в дію нормативного документу "НД ТЗІ 1.1-001–99 Технічний захист інформації на програмно-керованих АТС загального користування. Основні положення".

б) книги:

2 Бройдо В.Л. Вычислительные системы, сети и телекоммуникации: Учебник для вузов. 2-е изд. - СПб.: Питер, 2006 - 703 с.

3 Компьютерные сети. Принципы, технологии, протоколы: Учебник для вузов. 2-е изд. / В.Г. Олифер, Н.А. Олифер –СПб. Питер, 2004. – 864 с.

4 Мур М. и др. Телекоммуникации. Руководство для начинающих. / Авторы: Мур М., Притск Т., Риггс К., Сауфвик П. - СПб.: БХВ - Петербург, 2005. - 624 с.

5 Герасименко В.А. Защита информации в автоматизированных системах обработки данных: развитие, итоги, перспективы. Зарубежная радиоэлектроника, 1993

6 Щеглов А.Ю. Защита компьютерной информации от НСД. – СПб., Наука и техника, 2004.

в) стандарты:

7 ДСТУ 3396.0-96. Захист інформації. Основні положення.

8 ДСТУ 3396.2-97. Захист інформації. Технічний захист інформації. Терміни та визначення.

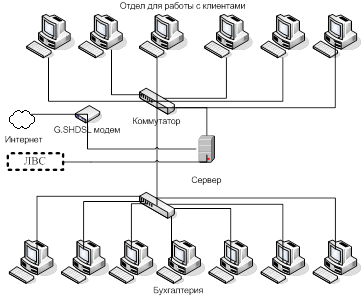

ПРИЛОЖЕНИЕ А. План-схема компьютерной сети